Cryptographie je Il s'agit d'une technique de sécurisation des communications en convertissant du texte brut en texte chiffré. Cela implique divers algorithmes et protocoles pour garantir la confidentialité, l’intégrité, l’authentification et la non-répudiation des données. Dans cet article, nous aborderons la cryptographie et ses types.

tojson java

Qu’est-ce que la cryptographie ?

La cryptographie est une technique de sécurisation des informations et des communications grâce à l'utilisation de codes afin que seules les personnes auxquelles les informations sont destinées puissent les comprendre et les traiter. Empêchant ainsi tout accès non autorisé aux informations. Le préfixe crypt signifie caché et le suffixe graphie signifie écriture. En cryptographie, les techniques utilisées pour protéger les informations sont obtenues à partir de concepts mathématiques et d'un ensemble de calculs basés sur des règles appelés algorithmes pour convertir les messages de manière à rendre leur décodage difficile. Ces algorithmes sont utilisés pour la génération de clés cryptographiques, la signature numérique et la vérification afin de protéger la confidentialité des données, la navigation sur Internet et pour protéger les transactions confidentielles telles que les transactions par carte de crédit et de débit.

Caractéristiques de la cryptographie

- Confidentialité: Les informations ne sont accessibles que par la personne à laquelle elles sont destinées et aucune autre personne que lui ne peut y accéder.

- Intégrité: Les informations ne peuvent pas être modifiées lors du stockage ou de la transition entre l'expéditeur et le destinataire prévu sans qu'aucun ajout aux informations ne soit détecté.

- Non-répudiation : Le créateur/expéditeur d'informations ne peut nier son intention d'envoyer des informations ultérieurement.

- Authentification: Les identités de l'expéditeur et du destinataire sont confirmées. La destination/origine des informations est également confirmée.

- Interopérabilité : La cryptographie permet une communication sécurisée entre différents systèmes et plates-formes.

- Adaptabilité: La cryptographie évolue continuellement pour garder une longueur d'avance sur les menaces de sécurité et les progrès technologiques.

Types de cryptographie

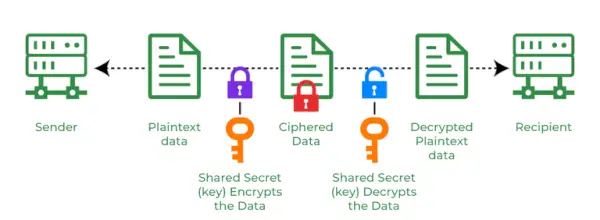

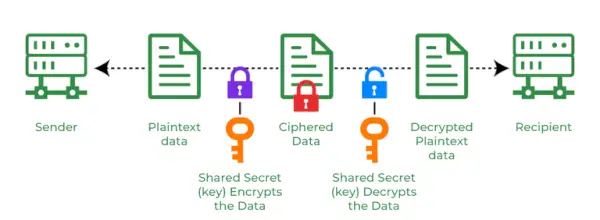

1. Cryptographie à clé symétrique

Il s'agit d'un système de cryptage dans lequel l'expéditeur et le destinataire d'un message utilisent une seule clé commune pour crypter et déchiffrer les messages. Cryptographie à clé symétrique est plus rapide et plus simple, mais le problème est que l'expéditeur et le destinataire doivent d'une manière ou d'une autre échanger les clés en toute sécurité. Les systèmes de cryptographie à clé symétrique les plus populaires sont Systèmes de cryptage des données (DES) et Systèmes de cryptage avancés (AES) .

Cryptographie à clé symétrique

2. Fonctions de hachage

Aucune clé n’est utilisée dans cet algorithme. Une valeur de hachage avec une longueur fixe est calculée selon le texte brut, ce qui rend impossible la récupération du contenu du texte brut. De nombreux systèmes d'exploitation utilisent des fonctions de hachage pour chiffrer les mots de passe.

ah, java

3. Cryptographie à clé asymétrique

Dans Cryptographie à clé asymétrique, une paire de clés est utilisée pour crypter et déchiffrer les informations. La clé publique d’un destinataire est utilisée pour le cryptage et la clé privée d’un destinataire est utilisée pour le déchiffrement. Les clés publiques et les clés privées sont différentes. Même si la clé publique est connue de tous, le destinataire prévu ne peut la décoder que parce que lui seul connaît sa clé privée. L’algorithme de cryptographie à clé asymétrique le plus populaire est l’algorithme RSA.

Cryptographie à clé asymétrique

Applications de la cryptographie

- Mots de passe d'ordinateur : La cryptographie est largement utilisée dans la sécurité informatique, notamment lors de la création et de la maintenance de mots de passe. Lorsqu'un utilisateur se connecte, son mot de passe est haché et comparé au hachage précédemment stocké. Les mots de passe sont hachés et cryptés avant d'être stockés. Dans cette technique, les mots de passe sont cryptés de sorte que même si un pirate informatique accède à la base de données de mots de passe, il ne peut pas lire les mots de passe.

- Monnaies numériques : Pour protéger les transactions et prévenir la fraude, les monnaies numériques comme Bitcoin utilisent également la cryptographie. Des algorithmes complexes et des clés cryptographiques sont utilisés pour protéger les transactions, ce qui rend presque difficile la falsification ou la falsification des transactions.

- Navigation Web sécurisée : La sécurité de la navigation en ligne est assurée par l'utilisation de la cryptographie, qui protège les utilisateurs des écoutes clandestines et des attaques de l'homme du milieu. La cryptographie à clé publique est utilisée par le Couche de sockets sécurisée (SSL) et Sécurité de la couche de transport (TLS) protocoles pour crypter les données envoyées entre le serveur Web et le client, établissant ainsi un canal de communication sécurisé.

- Signatures électroniques : Les signatures électroniques sont l'équivalent numérique d'une signature manuscrite et sont utilisées pour signer des documents. Les signatures numériques sont créées à l'aide de la cryptographie et peuvent être validées à l'aide de la cryptographie à clé publique. Dans de nombreux pays, les signatures électroniques sont exécutoires par la loi et leur utilisation se développe rapidement.

- Authentification: La cryptographie est utilisée pour l'authentification dans de nombreuses situations différentes, par exemple lors de l'accès à un compte bancaire, de la connexion à un ordinateur ou de l'utilisation d'un réseau sécurisé. Les méthodes cryptographiques sont utilisées par les protocoles d’authentification pour confirmer l’identité de l’utilisateur et confirmer qu’il dispose des droits d’accès requis à la ressource.

- Crypto-monnaies : La cryptographie est largement utilisée par les crypto-monnaies comme Bitcoin et Ethereum pour protéger les transactions, contrecarrer la fraude et maintenir l’intégrité du réseau. Des algorithmes complexes et des clés cryptographiques sont utilisés pour protéger les transactions, ce qui rend presque difficile la falsification ou la falsification des transactions.

- Cryptage Internet de bout en bout : Le cryptage de bout en bout est utilisé pour protéger les communications bidirectionnelles telles que les conversations vidéo, les messages instantanés et les e-mails. Même si le message est crypté, cela garantit que seuls les destinataires prévus peuvent le lire. Le cryptage de bout en bout est largement utilisé dans les applications de communication telles que WhatsApp et Signal, et offre un haut niveau de sécurité et de confidentialité aux utilisateurs.

Avantages de la cryptographie

- Contrôle d'accès: La cryptographie peut être utilisée pour le contrôle d'accès afin de garantir que seules les parties disposant des autorisations appropriées ont accès à une ressource. Seuls ceux qui disposent de la bonne clé de déchiffrement peuvent accéder à la ressource grâce au cryptage.

- Communication sécurisée : Pour une communication en ligne sécurisée, la cryptographie est cruciale. Il offre des mécanismes sécurisés pour transmettre des informations privées telles que des mots de passe, des numéros de compte bancaire et d'autres données sensibles sur Internet.

- Protection contre les attaques : La cryptographie contribue à la défense contre divers types d'attaques, notamment les rediffusions et attaques de l'homme du milieu . Il propose des stratégies pour repérer et stopper ces agressions.

- Respect des exigences légales : La cryptographie peut aider les entreprises à répondre à diverses exigences légales, notamment la législation sur la protection des données et la vie privée.

Foire aux questions sur la cryptographie – FAQ

Quel est le but de la cryptographie ?

Le but de la cryptographie est de sécuriser et de protéger les informations sensibles en les codant d'une manière que seules les parties autorisées peuvent comprendre.

Que sont les signatures numériques ?

Les signatures numériques sont des techniques cryptographiques utilisées pour assurer l'authentification, l'intégrité et la non-répudiation des documents ou messages numériques.

Les ordinateurs quantiques peuvent-ils briser les systèmes cryptographiques existants ?

Les ordinateurs quantiques ont le potentiel de briser les systèmes cryptographiques existants en raison de leur capacité à résoudre certains problèmes mathématiques beaucoup plus rapidement que les ordinateurs traditionnels.

Comment la cryptographie est-elle utilisée dans les transactions de commerce électronique ?

La cryptographie est utilisée dans les transactions de commerce électronique pour chiffrer les données sensibles, telles que les informations de carte de crédit, pendant la transmission afin d'en garantir la confidentialité et l'intégrité.

exemples de machine Moore