Lorsque les programmes informatiques envoient ou reçoivent des messages, ils utilisent généralement ce qu’on appelle une adresse IP, qui ressemble à une adresse virtuelle. Mais en dessous, le vrai discours se déroule en utilisant un autre type d’adresse appelé adresse MAC, qui est comme l’adresse réelle d’un appareil.

Notre objectif est donc de connaître l’adresse MAC de l’endroit où nous voulons parler. C’est là que l’ARP s’avère utile. Cela aide en transformant l'adresse IP en adresse MAC physique, afin que nous puissions discuter avec d'autres appareils sur le réseau

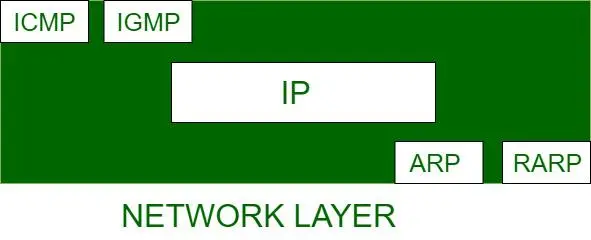

La plupart des programmes/applications informatiques utilisent des adresses logiques (adresses IP) pour envoyer/recevoir des messages. Cependant, la communication réelle s'effectue au fil du temps. Adresse physique (adresse MAC) de la couche 2 du modèle OSI. Notre mission est donc d'obtenir l'adresse MAC de destination qui permet de communiquer avec d'autres appareils. C’est là qu’ARP entre en scène ; sa fonctionnalité est de traduire les adresses IP en adresses physiques.

ARP

Qu'est-ce que le protocole de résolution d'adresse (ARP) ?

L'acronyme ARP signifie Protocole de résolution d'adresse qui est l'un des protocoles les plus importants de la couche liaison de données dans le Modèle OSI . Il est chargé de trouver l'adresse matérielle d'un hôte à partir d'une adresse IP connue. Il existe trois termes ARP de base.

Note: ARP trouve l'adresse matérielle, également connue sous le nom d'adresse MAC (Media Access Control), d'un hôte à partir de son adresse IP connue.

expression régulière en java

Protocole de résolution d'adresse

Termes importants associés à ARP

- ARP inversé

- ARP proxy

- ARP inversé

ARP inversé

Le protocole de résolution d'adresse inversée est un protocole utilisé dans les réseaux locaux (LAN) par les machines clientes pour demander une adresse IP (IPv4) à la table ARP du routeur. Chaque fois qu'une nouvelle machine arrive, elle nécessite une adresse IP pour son utilisation. Dans ce cas, la machine envoie un RARP paquet de diffusion contenant l’adresse MAC dans le champ matériel de l’expéditeur et du récepteur.

ARP proxy

Le protocole de résolution d'adresse proxy permet aux appareils séparés en segments de réseau connectés via le routeur dans la même IP de résoudre l'adresse IP en adresse MAC. Le proxy ARP est activé de sorte que le « routeur proxy » réside avec son adresse MAC dans un réseau local car il s'agit du routeur souhaité auquel la diffusion est adressée. Dans le cas où l'expéditeur reçoit l'adresse MAC du routeur proxy, il va envoyer le datagramme au routeur proxy, qui sera envoyé au périphérique de destination.

ARP inversé

Le protocole de résolution d'adresse inverse utilise l'adresse MAC pour trouver l'adresse IP, cela peut être simplement illustré car l'ARP inverse est juste l'inverse de l'ARP. Dans AU M (Mode de transfert asynchrone), Inverse ARP est utilisé par défaut. L'ARP inverse aide à trouver les adresses de couche 3 à partir des adresses de couche 2.

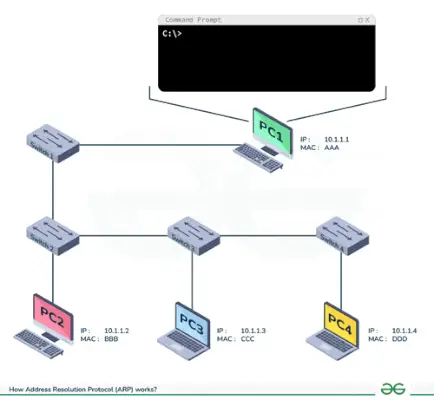

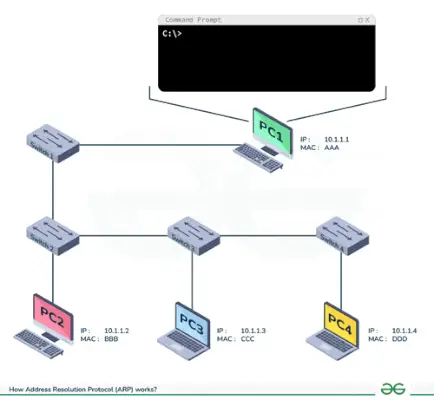

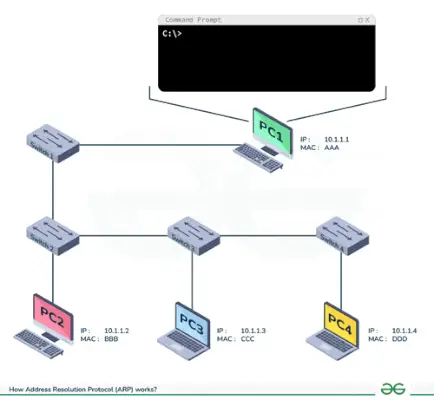

Comment fonctionne l'ARP ?

Imaginez un appareil qui souhaite communiquer avec les autres via Internet. Que fait l'ARP ? Il diffuse un paquet à tous les appareils du réseau source. Les appareils du réseau décollent l'en-tête de la couche liaison de données du Unité de données de protocole ( PDU ) appelée trame et transfère le paquet à la couche réseau (couche 3 de l'OSI) où l'ID réseau du paquet est validé avec l'ID réseau de l'IP de destination du paquet et s'il est égal, il répond à la source avec l'adresse MAC du destination, sinon le paquet atteint la passerelle du réseau et diffuse le paquet aux appareils auxquels il est connecté et valide leur identifiant réseau. Le processus ci-dessus se poursuit jusqu'à ce que l'avant-dernier périphérique réseau du chemin atteigne la destination où il est validé et ARP, à son tour, répond avec l'adresse MAC de destination.

ARP

- Cache ARP : Après avoir résolu l'adresse MAC, l'ARP l'envoie à la source où elle est stockée dans une table pour référence future. Les communications ultérieures peuvent utiliser l'adresse MAC de la table.

- Délai d'expiration du cache ARP : Il indique la durée pendant laquelle l'adresse MAC dans le cache ARP peut résider.

- Requête ARP : Il ne s'agit que de diffuser un paquet sur le réseau pour valider si nous avons trouvé ou non l'adresse MAC de destination.

- L'adresse physique de l'expéditeur.

- L'adresse IP de l'expéditeur.

- L'adresse physique du récepteur est FF:FF:FF:FF:FF: FF ou 1.

- L'adresse IP du récepteur.

- Réponse/réponse ARP : C'est la réponse d'adresse MAC que la source reçoit de la destination qui facilite la communication ultérieure des données.

- CAS 1:

- L'expéditeur souhaite envoyer un paquet à un autre hôte sur le même réseau.

- Utilisez ARP pour trouver l’adresse physique d’un autre hôte.

- CAS-2 :

- L'expéditeur est un hôte et souhaite envoyer un paquet à un autre hôte sur un autre réseau.

- L'expéditeur consulte sa table de routage.

- Recherchez l'adresse IP du prochain saut (routeur) pour cette destination.

- Recherchez l'adresse IP du prochain saut (routeur) pour cette destination.

- CAS-3 :

- L'expéditeur est un routeur et reçu un datagramme.

- Le routeur vérifie sa table de routage.

- Calculez l'IP du prochain routeur.

- Utilisez ARP pour trouver l’adresse physique du prochain routeur.

- CAS-4 :

- L'expéditeur est un routeur qui a reçu un datagramme destiné à un hôte du même réseau.

- Utilisez ARP pour trouver l’adresse physique de cet hôte.

Note: Une requête ARP est diffusée et une réponse ARP est une monodiffusion.

Testez-vous

Schéma Internet 1

Connectez deux PC, disons A et B avec un câble croisé. Vous pouvez maintenant voir le fonctionnement d'ARP en tapant ces commandes :

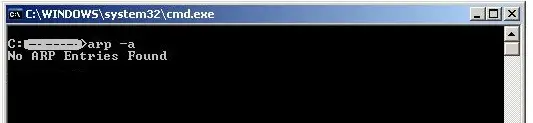

1. A>arp -a>

Il n’y aura pas d’entrée à table car ils n’ont jamais communiqué entre eux.

Table d'entrée vide ARP

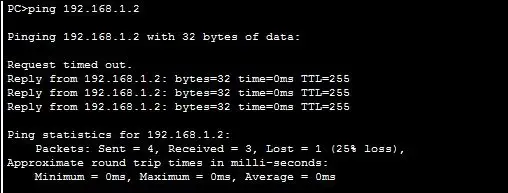

2. A>ping 192.168.1.2 L'adresse IP de la destination est 192.168.1.2 La réponse provient de la destination mais un paquet est perdu à cause du traitement ARP.>

ARP de perte de paquets

Désormais, les entrées de la table ARP peuvent être vues en tapant la commande. Voici à quoi ressemble le tableau ARP :

Tableau ARP

Types d'ARP

Un protocole de communication appelé ARP (Address Resolution Protocol) est utilisé pour déterminer l’adresse MAC (Media Access Control) d’un appareil en fonction de son adresse IP. Il existe principalement 4 types d’ARP disponibles :

1. Proxy ARP

Un appareil de couche 3 peut répondre à une requête ARP pour une cible qui se trouve sur un réseau différent de celui de l'expéditeur en utilisant une technique appelée proxy ARP. En réponse à l'ARP, le routeur qui a été configuré pour Proxy ARP mappe son adresse MAC à l'adresse IP cible, trompant l'expéditeur en lui faisant croire que le message est arrivé à destination.

Étant donné que les paquets contiennent les informations requises, le routeur proxy du backend les transmet au bon emplacement.

2. ARP gratuit

La requête ARP de l’hôte, connue sous le nom d’ARP gratuit, aide à localiser les adresses IP en double. Il s’agit d’une demande de diffusion de l’adresse IP du routeur. Tous les autres nœuds ne peuvent pas utiliser l'adresse IP attribuée à un commutateur ou un routeur dans le cas où celui-ci envoie une requête ARP pour obtenir son adresse IP et ne reçoit aucune réponse ARP en retour. Cependant, un autre nœud utilise l'adresse IP attribuée au commutateur ou au routeur s'il envoie une requête ARP pour son adresse IP et obtient une réponse ARP.

3. ARP inversé

Dans un réseau local ( ET ), le système client utilise ce protocole réseau pour demander à la table des routeurs de la passerelle ARP son adresse IPv4. L'administrateur réseau crée une table dans la passerelle-routeur qui est utilisée pour corréler l'adresse IP avec l'adresse MAC.

4. ARP inversé

Le but de l’ARP inverse, qui est à l’opposé de l’ARP, est de déduire les adresses IP des nœuds à partir de leurs adresses de couche liaison de données. Les relais de trames et les réseaux ATM, où l'adressage des circuits virtuels de couche 2 est fréquemment obtenu à partir de la signalisation de couche 2, en sont les principales applications. Ces circuits virtuels peuvent être utilisés avec les adresses de couche 3 nécessaires accessibles.

Relation entre ARP, DNS et DHCP

Comme indiqué précédemment, les adresses IP sont dynamiques de par leur conception, car elles protègent ainsi la confidentialité et la sécurité des utilisateurs. Toutefois, les changements d’adresse IP ne devraient pas se produire au hasard. Une adresse IP doit être attribuée selon des règles issues d'une plage prédéterminée de numéros disponibles dans un réseau particulier. En faisant cela, des problèmes tels que deux machines obtenant la même adresse IP sont évités.

Le protocole de configuration dynamique d'hôte, ou DHCP , est le nom donné au règlement. Étant donné que les adresses IP sont nécessaires pour effectuer une recherche sur Internet, elles sont importantes en tant qu'identités informatiques. Les utilisateurs utilisent des noms alphabétiques lors de la recherche d'un nom de domaine ou d'un localisateur de ressources uniforme (URL).

Les ordinateurs, quant à eux, relient un nom de domaine à un serveur à l'aide de l'adresse IP numérique. Afin de relier les deux, une adresse IP est convertie d'une chaîne de chiffres ahurissante en un nom de domaine plus lisible et intelligible à l'aide d'un système de noms de domaine ( DNS ) serveur, et vice versa.

Usurpation ARP et empoisonnement du cache ARP

Usurpation ARP est un type de fausseté d'un appareil afin de lier l'adresse MAC de l'attaquant à l'adresse IP de l'ordinateur ou du serveur en diffusant de faux messages ARP par le pirate informatique. Une fois la liaison établie avec succès, celle-ci est utilisée pour transférer des données vers l’ordinateur du pirate informatique. C’est simplement appelé usurpation d’identité. L'ARP peut avoir un impact plus important sur les entreprises. Les attaques d'usurpation d'identité ARP peuvent faciliter d'autres attaques telles que :

- Attaque de l'homme du milieu

- Attaque par déni de service

- Détournement de session

Le réseau local qui utilise ARP n'est pas sûr dans le cas de l'usurpation d'identité ARP, cela est simplement appelé empoisonnement du cache ARP.

Histoire et avenir de l'ARP

ARP a été évoqué pour la première fois dans un document intitulé Request for Comments 826, rédigé par David C. Plummer en novembre 1982. À l'époque, la détermination des adresses posait un problème car Ethernet, la technologie réseau populaire, nécessitait des adresses de 48 bits.

Mais maintenant, avec la version IP 6 ( IPv6 ), qui sont beaucoup plus longues à 128 bits, nous utilisons ce qu'on appelle le protocole Neighbor Discovery au lieu d'ARP pour obtenir des informations de configuration. Même si les adresses IPv4 sont encore plus courantes, IPv6 devient de plus en plus populaire, notamment avec l'essor des appareils Internet des objets (IoT) qui ont besoin d'adresses IP. Neighbor Discovery fonctionne dans une couche différente du réseau et utilise un protocole appelé Internet Control Message Protocol version 6 pour rechercher les appareils à proximité.

Avantages de l'utilisation d'ARP

- Communication efficace : ARP aide les appareils à communiquer efficacement en traduisant les adresses IP en adresses MAC, permettant une communication transparente sur un réseau.

- Mises à jour dynamiques du réseau : ARP met à jour dynamiquement son cache avec les informations d'adresse MAC, permettant des modifications dans la topologie du réseau sans intervention manuelle.

- Évolutivité : ARP s'adapte bien à la taille du réseau, permettant aux appareils de communiquer efficacement dans les petits et grands réseaux.

- Compatibilité : ARP est un protocole standard utilisé sur différents types de réseaux, garantissant la compatibilité et l'interopérabilité entre divers appareils et systèmes.

Inconvénients de l’utilisation d’ARP

- Sécurité : ARP fonctionne à un niveau bas et peut être vulnérable à diverses attaques, telles que l'usurpation d'identité ARP, où les attaquants copient des appareils sur le réseau pour intercepter ou manipuler des données.

- Trafic de diffusion : ARP utilise diffuser messages pour découvrir les adresses MAC, ce qui peut entraîner une congestion accrue du réseau, en particulier dans les grands réseaux.

- Fonctionnalités de sécurité limitées : ARP ne dispose pas de fonctionnalités de sécurité robustes, ce qui rend difficile l'authentification et la vérification de l'identité des appareils sur le réseau, ce qui le rend vulnérable aux attaques.

Conclusion

En conclusion, ARP aide les ordinateurs à se trouver les uns les autres. adresses physiques sur un réseau afin de pouvoir communiquer efficacement. ARP (Address Resolution Protocol) est comme un traducteur pour les ordinateurs d'un réseau. Lorsqu’un ordinateur souhaite parler à un autre, il doit connaître l’adresse physique de l’autre ordinateur (adresse MAC). Mais tout ce qu’il possède, c’est l’adresse IP de l’autre ordinateur (comme son adresse personnelle). Alors, ARP intervient et demande : Hé, qui a cette adresse IP ? L'ordinateur avec ça adresse IP répond avec son Adresse Mac , et ensuite ils peuvent discuter.

Foire aux questions sur ARP – FAQ

Qu’est-ce que l’attaque MTM ?

Un assaut d’homme au milieu est un assaut dans lequel le pirate informatique ou l’attaquant établit une connexion avec les victimes afin de communiquer avec elles ou peut-être d’intercepter tous les paquets de données des victimes. Dans ce cas, les victimes croient qu'elles se parlent, mais en réalité, la communication est contrôlée par l'attaquant malveillant ou le pirate informatique ; en d'autres termes, un tiers est en place pour superviser et gérer le flux de communication entre le client et le serveur.

Qu’est-ce que le cache ARP ?

Une adresse IP et une adresse MAC (Media Access Control) pour un ordinateur physique ou un périphérique sur un réseau local sont liées à l'aide d'un cache ARP (Address Resolution Protocol), qui est un référentiel de données. Le cache ARP aide à diriger les paquets vers le point final approprié et peut stocker des informations pour le routage Ethernet et sans fil.

Qu’est-ce que le délai d’attente ARP ?

Les hôtes du réseau gèrent la table ARP (Address Resolution Protocol), qui conserve les entrées ARP pendant quelques heures.

Qu’est-ce que l’usurpation d’identité ARP ?

L'usurpation d'identité est une sorte d'attaque dans laquelle les pirates informatiques infiltrent le système de l'utilisateur cible et utilisent leur confiance pour propager des logiciels malveillants dangereux et voler des données, notamment des codes PIN et des mots de passe, enregistrés sur le système. Lors de l'usurpation d'identité, l'objectif principal du pirate informatique est d'influencer psychologiquement la victime. .

chaîne dans un tableau en c

ARP assure-t-il la sécurité ?

Aucun ARP n’est lui-même sécurisé.